Año 2022: llegan la bioinformática, la Memoria Universal y la computación cuántica

El Instituto de Ingeniería Eléctrica y Electrónica (IEEE) elabora predicciones sobre tecnologías punteras para esa fecha

El Instituto de Ingeniería Eléctrica y Electrónica (IEEE), asociación internacional formada por científicos y profesionales de la tecnología, ha elaborado un informe que mira hacia el futuro y predice cuáles serán las tecnologías punteras en 2022. En informática, señala el avance imparable de disciplinas como la Inteligencia Artifical, la Biología Computacional, la Memoria Universa y la computación cuántica, entre otras. Los cambios serán tan drásticos que los desafíos en la innovación no tendrán límites.

Por Patricia Pérez.

Predecir el futuro es difícil y arriesgado, más aún en lo que a la industria de la computación se refiere, debido a los cambios tan drásticos que se producen y los desafíos sin límites en la innovación. Algunos no son prácticos ni rentables, otros se adelantan a su tiempo, y los hay que simplemente no tienen mercado.

En un intento por comprender mejor hacia donde se dirigen las tecnologías, nueve técnicos del Instituto de Ingeniería Eléctrica y Electrónica (IEEE), asociación internacional formada por científicos y profesionales de la tecnología, han unido sus conocimientos para redactar un informe técnico que reúne 23 tecnologías con potencial para cambiar el panorama de la informática y la industria tecnológica para el año 2022.

En particular, el informe se centra en innovaciones informáticas como la impresión 3D, el Big Data y la analítica, la propiedad intelectual abierta, los populares Cursos Masivos Abiertos (MOOCs), la memoria universal (NVM), la computación en la nube, biología computacional y bioinformática, nanotecnología, sostenibilidad, computación de alto rendimiento, Internet de las Cosas, aprendizaje automático e inteligencia artificial, creación de redes e interconectividad, computación cuántica, redes definidas por software, multinúcleo y robótica para la atención médica.

Según los autores del estudio, aunque se ha intentado realizar un informe completo y exhaustivo, es inevitable la omisión de ciertas tecnologías, como la moneda digital Bitcoin, el transporte del futuro o la idea general de la contribución de la tecnología a la humanidad. “Nuestra posición, así como la premisa de este documento, es la tecnología como habilitador. Lo que la humanidad saque de ella depende realmente de la sociedad humana”, subraya Dejan Milojicic, presidente de la IEEE, en el informe.

El objetivo desde el principio era predecir las tecnologías que irrumpirán dentro de unos años, que los Investigadores comprendan su impacto en el futuro, así como proporcionar una visión al público en general de la evolución tecnológica y su implicación en diferentes ámbitos de la sociedad. De esta forma se ayuda además a la IEEE a entender cómo debe prepararse para ese futuro.

En un intento por comprender mejor hacia donde se dirigen las tecnologías, nueve técnicos del Instituto de Ingeniería Eléctrica y Electrónica (IEEE), asociación internacional formada por científicos y profesionales de la tecnología, han unido sus conocimientos para redactar un informe técnico que reúne 23 tecnologías con potencial para cambiar el panorama de la informática y la industria tecnológica para el año 2022.

En particular, el informe se centra en innovaciones informáticas como la impresión 3D, el Big Data y la analítica, la propiedad intelectual abierta, los populares Cursos Masivos Abiertos (MOOCs), la memoria universal (NVM), la computación en la nube, biología computacional y bioinformática, nanotecnología, sostenibilidad, computación de alto rendimiento, Internet de las Cosas, aprendizaje automático e inteligencia artificial, creación de redes e interconectividad, computación cuántica, redes definidas por software, multinúcleo y robótica para la atención médica.

Según los autores del estudio, aunque se ha intentado realizar un informe completo y exhaustivo, es inevitable la omisión de ciertas tecnologías, como la moneda digital Bitcoin, el transporte del futuro o la idea general de la contribución de la tecnología a la humanidad. “Nuestra posición, así como la premisa de este documento, es la tecnología como habilitador. Lo que la humanidad saque de ella depende realmente de la sociedad humana”, subraya Dejan Milojicic, presidente de la IEEE, en el informe.

El objetivo desde el principio era predecir las tecnologías que irrumpirán dentro de unos años, que los Investigadores comprendan su impacto en el futuro, así como proporcionar una visión al público en general de la evolución tecnológica y su implicación en diferentes ámbitos de la sociedad. De esta forma se ayuda además a la IEEE a entender cómo debe prepararse para ese futuro.

Retos y emergentes

Entre las predicciones se incide en la seguridad, para la cual más que un gran avance tecnológico, el reto está en encontrar un equilibrio con la privacidad. Ciudadanos, personas jurídicas y empresas deben aceptar un cierto nivel de intrusión con el fin de garantizar un cierto nivel de seguridad.

Igualmente se destaca la sostenibilidad, pues los técnicos aseguran que la tecnología puede contribuir a su mejora en muchas áreas. Una vez que se puede medir, se puede controlar, de forma que no sólo importe cuanto tiempo se tarda en ejecutar un programa sino el consumo que supone. En cuanto al hardware, se plantea apagar partes del ordenador y el uso de silicio oscuro para optimizar ciertas aplicaciones. La segunda cuestión son las leyes e incentivos que los gobiernos deben introducir tanto para prevenir malas prácticas por parte de ciudadanos o empresas como para alentarlos a mejorar.

Por otra parte, el crecimiento de dispositivos móviles, así como de aplicaciones que recopilan datos, significa un crecimiento exponencial del Big Data y la analítica y, por ende, más datos disponibles sobre muchas más personas, los cuales se utilizan tanto en decisiones cotidianas como en negocios. Si siguen en esa línea, tendrán un tremendo impacto en la reducción de la incertidumbre en torno a grandes decisiones.

Paralelamente, el movimiento de Propiedad Intelectual Abierta será un gran éxito en ciertos nichos, como enciclopedias, estándares abiertos o lenguaje de programación, pero no tanto en otros como el software. En cuanto al hardware, diseños abiertos podrían acelerar la evolución tecnológica y, con ello, propiciar una bajada de precios en dispositivos de juego de alta gama. Sin embargo, el sistema todavía tiene que adaptarse a la rápida evolución de la IP abierta, y al riesgo de cuellos de botella.

En esa apertura trabaja también la impresión 3D, una tecnología con un enorme potencial que permite crear objetos con diseños que habrían sido prohibitivos o imposibles de fabricar hace unos años. A medida que el hardware y software de diseño mejoren, aumentará también la variedad de productos fabricados.

Sin embargo, estos cambios pueden ser bastante perjudiciales, porque el aumento de la automatización puede reducir puestos de trabajo en la fabricación, montaje, carga, transporte y venta al por menor. Por ello se requerirán cambios en la educación para formar a una nueva generación de diseñadores, así como leyes para manejar nuevos temas de propiedad intelectual, fiscalidad y certificación de seguridad y efectividad del producto.

El informe también espera que para el año 2022 la computación en la nube esté cada vez más arraigada, con un segmento significativamente mayor de cargas de trabajo, ya sean públicas o privadas, ejecutándose en la nube. Este prometedor mercado se enfrenta a muchos desafíos y oportunidades. El principal desafío es cambiar el juego de los desarrolladores de software. Una vez que tengan capacidad para crear verdaderos centros de datos virtuales, donde los recursos estén conectados virtualmente, y los desarrolladores sean capaces de acceder a APIs de servicios para combinar aplicaciones y middleware de diferentes proveedores, habrá potencial para experimentar en la nueva generación de software.

Un poco menos desarrollado aún están los MOOCs, una propuesta tan convincente que atraerá a miles de instituciones y universidades, miles de inversores, y millones de estudiantes de todo el mundo, pero de una forma limitada. Con todo, aún es pronto para augurar cuán significativo será su impacto.

Entre las predicciones se incide en la seguridad, para la cual más que un gran avance tecnológico, el reto está en encontrar un equilibrio con la privacidad. Ciudadanos, personas jurídicas y empresas deben aceptar un cierto nivel de intrusión con el fin de garantizar un cierto nivel de seguridad.

Igualmente se destaca la sostenibilidad, pues los técnicos aseguran que la tecnología puede contribuir a su mejora en muchas áreas. Una vez que se puede medir, se puede controlar, de forma que no sólo importe cuanto tiempo se tarda en ejecutar un programa sino el consumo que supone. En cuanto al hardware, se plantea apagar partes del ordenador y el uso de silicio oscuro para optimizar ciertas aplicaciones. La segunda cuestión son las leyes e incentivos que los gobiernos deben introducir tanto para prevenir malas prácticas por parte de ciudadanos o empresas como para alentarlos a mejorar.

Por otra parte, el crecimiento de dispositivos móviles, así como de aplicaciones que recopilan datos, significa un crecimiento exponencial del Big Data y la analítica y, por ende, más datos disponibles sobre muchas más personas, los cuales se utilizan tanto en decisiones cotidianas como en negocios. Si siguen en esa línea, tendrán un tremendo impacto en la reducción de la incertidumbre en torno a grandes decisiones.

Paralelamente, el movimiento de Propiedad Intelectual Abierta será un gran éxito en ciertos nichos, como enciclopedias, estándares abiertos o lenguaje de programación, pero no tanto en otros como el software. En cuanto al hardware, diseños abiertos podrían acelerar la evolución tecnológica y, con ello, propiciar una bajada de precios en dispositivos de juego de alta gama. Sin embargo, el sistema todavía tiene que adaptarse a la rápida evolución de la IP abierta, y al riesgo de cuellos de botella.

En esa apertura trabaja también la impresión 3D, una tecnología con un enorme potencial que permite crear objetos con diseños que habrían sido prohibitivos o imposibles de fabricar hace unos años. A medida que el hardware y software de diseño mejoren, aumentará también la variedad de productos fabricados.

Sin embargo, estos cambios pueden ser bastante perjudiciales, porque el aumento de la automatización puede reducir puestos de trabajo en la fabricación, montaje, carga, transporte y venta al por menor. Por ello se requerirán cambios en la educación para formar a una nueva generación de diseñadores, así como leyes para manejar nuevos temas de propiedad intelectual, fiscalidad y certificación de seguridad y efectividad del producto.

El informe también espera que para el año 2022 la computación en la nube esté cada vez más arraigada, con un segmento significativamente mayor de cargas de trabajo, ya sean públicas o privadas, ejecutándose en la nube. Este prometedor mercado se enfrenta a muchos desafíos y oportunidades. El principal desafío es cambiar el juego de los desarrolladores de software. Una vez que tengan capacidad para crear verdaderos centros de datos virtuales, donde los recursos estén conectados virtualmente, y los desarrolladores sean capaces de acceder a APIs de servicios para combinar aplicaciones y middleware de diferentes proveedores, habrá potencial para experimentar en la nueva generación de software.

Un poco menos desarrollado aún están los MOOCs, una propuesta tan convincente que atraerá a miles de instituciones y universidades, miles de inversores, y millones de estudiantes de todo el mundo, pero de una forma limitada. Con todo, aún es pronto para augurar cuán significativo será su impacto.

Lo mejor está por venir

Del que sí se conoce su éxito es del Aprendizaje Automático y la Inteligencia Artificial, aunque los técnicos advierten que lo mejor está por venir. Las mejoras, incluyendo nuevas estrategias de optimización, se están explorando ampliamente, con aplicaciones normalmente reservadas a humanos, incluyendo el reconocimiento facial, de objetos de imagen o idiomas. Con la capacidad de los ordenadores para procesar y almacenar grandes cantidades de información a velocidades extremadamente altas, “debemos esperar que los sistemas de computación superen pronto en algunos casos las capacidades humanas”, afirman en el informe.

En la misma línea trabaja la Visión Artificial y los patrones de reconocimiento, para desbloquear la información en imágenes o vídeos. Mejoras tecnológicas significativas se encuentran ahora a medio camino entre el centro de investigación y la industria, o entre la industria y los consumidores, por lo que se espera un gran impacto en el futuro no muy lejano.

Asimismo, los avances en Biología Computacional y Bioinformática en la última década han sido sorprendentes, posibilitando un volumen de datos sin precedentes. Los retos fundamentales de esta y la próxima década será trasladar dicha información a conocimiento práctico, que pueda mejorar la salud humana y arrojar algo de luz sobre los principales misterios de la vida.

Los técnicos calculan también que la Memoria Universal (NVM) podría llegar a un buen grado de madurez y volumen de producción de tres a cinco años, en sustitución de las DRAM. Inicialmente se destinaría al almacenamiento primario, desplazando gradualmente a las actuales. En paralelo, también se espera su aparición en la memoria principal, en principio como una extensión de memoria.

En el área de redes definidas por software, OpenFlow y SDN son los mayores avances en creación de redes de una generación, y cambiarán la actividad fundamental de configurar la red para programar. Esto desembocará en una red más segura, transparente, flexible y verificable, y funcional. Llegar a ese punto llevará algunos años, pues se necesita una nueva generación de interruptores. “No será automático, ni rápido, pero sabemos cómo hacerlo, y con el tiempo superarán incluso las altas expectativas de hoy”, destacan.

También confían en la Computación de Alto Rendimiento que, aunque sigue liderando los avances en computación, se está estancando. Los cuellos de botella de alimentación se han convertido en el mayor obstáculo, pero los avances en NVM, fotónica y circuitos integrados son prometedores para superar nuevos obstáculos, como la exaescala.

Igual de optimistas son con la Computación Cuántica, pues creen que los primeros indicios apuntan en dirección a su integración en infraestructuras informáticas clásicas, donde cumplirán funciones de procesamiento de datos especializados, como hicieron en su día las GPU. En concreto, la tecnología de guía de onda de espín promete un aumento espectacular en la densidad de transistores y una disminución del consumo de energía. Además, el grafeno es un posible sustituto del silicio. El resultado serán ordenadores mucho más rápidos y eficientes que los tradicionales.

Del que sí se conoce su éxito es del Aprendizaje Automático y la Inteligencia Artificial, aunque los técnicos advierten que lo mejor está por venir. Las mejoras, incluyendo nuevas estrategias de optimización, se están explorando ampliamente, con aplicaciones normalmente reservadas a humanos, incluyendo el reconocimiento facial, de objetos de imagen o idiomas. Con la capacidad de los ordenadores para procesar y almacenar grandes cantidades de información a velocidades extremadamente altas, “debemos esperar que los sistemas de computación superen pronto en algunos casos las capacidades humanas”, afirman en el informe.

En la misma línea trabaja la Visión Artificial y los patrones de reconocimiento, para desbloquear la información en imágenes o vídeos. Mejoras tecnológicas significativas se encuentran ahora a medio camino entre el centro de investigación y la industria, o entre la industria y los consumidores, por lo que se espera un gran impacto en el futuro no muy lejano.

Asimismo, los avances en Biología Computacional y Bioinformática en la última década han sido sorprendentes, posibilitando un volumen de datos sin precedentes. Los retos fundamentales de esta y la próxima década será trasladar dicha información a conocimiento práctico, que pueda mejorar la salud humana y arrojar algo de luz sobre los principales misterios de la vida.

Los técnicos calculan también que la Memoria Universal (NVM) podría llegar a un buen grado de madurez y volumen de producción de tres a cinco años, en sustitución de las DRAM. Inicialmente se destinaría al almacenamiento primario, desplazando gradualmente a las actuales. En paralelo, también se espera su aparición en la memoria principal, en principio como una extensión de memoria.

En el área de redes definidas por software, OpenFlow y SDN son los mayores avances en creación de redes de una generación, y cambiarán la actividad fundamental de configurar la red para programar. Esto desembocará en una red más segura, transparente, flexible y verificable, y funcional. Llegar a ese punto llevará algunos años, pues se necesita una nueva generación de interruptores. “No será automático, ni rápido, pero sabemos cómo hacerlo, y con el tiempo superarán incluso las altas expectativas de hoy”, destacan.

También confían en la Computación de Alto Rendimiento que, aunque sigue liderando los avances en computación, se está estancando. Los cuellos de botella de alimentación se han convertido en el mayor obstáculo, pero los avances en NVM, fotónica y circuitos integrados son prometedores para superar nuevos obstáculos, como la exaescala.

Igual de optimistas son con la Computación Cuántica, pues creen que los primeros indicios apuntan en dirección a su integración en infraestructuras informáticas clásicas, donde cumplirán funciones de procesamiento de datos especializados, como hicieron en su día las GPU. En concreto, la tecnología de guía de onda de espín promete un aumento espectacular en la densidad de transistores y una disminución del consumo de energía. Además, el grafeno es un posible sustituto del silicio. El resultado serán ordenadores mucho más rápidos y eficientes que los tradicionales.

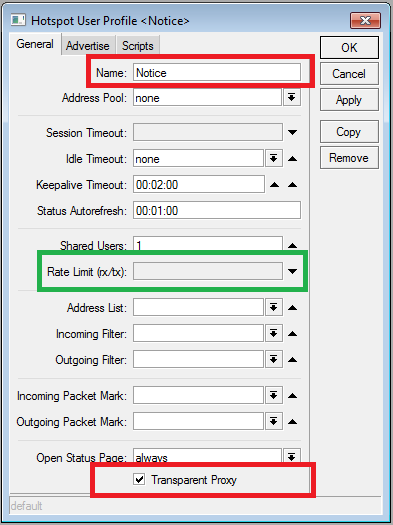

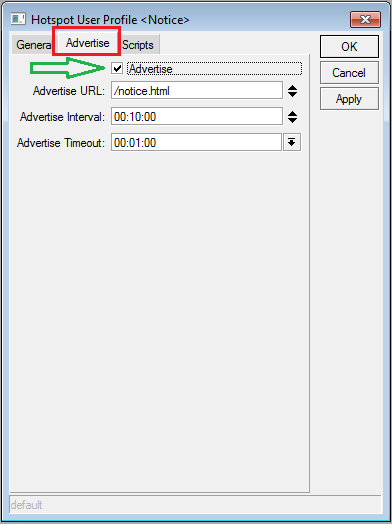

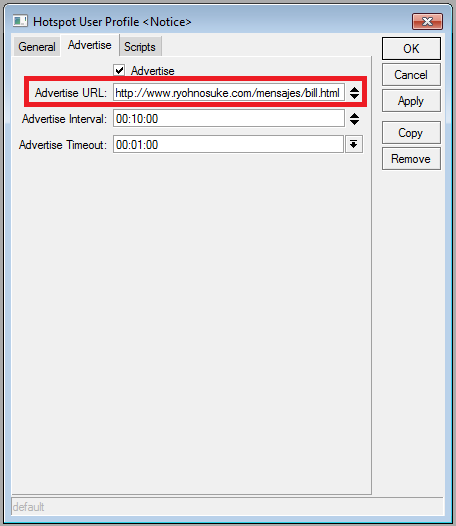

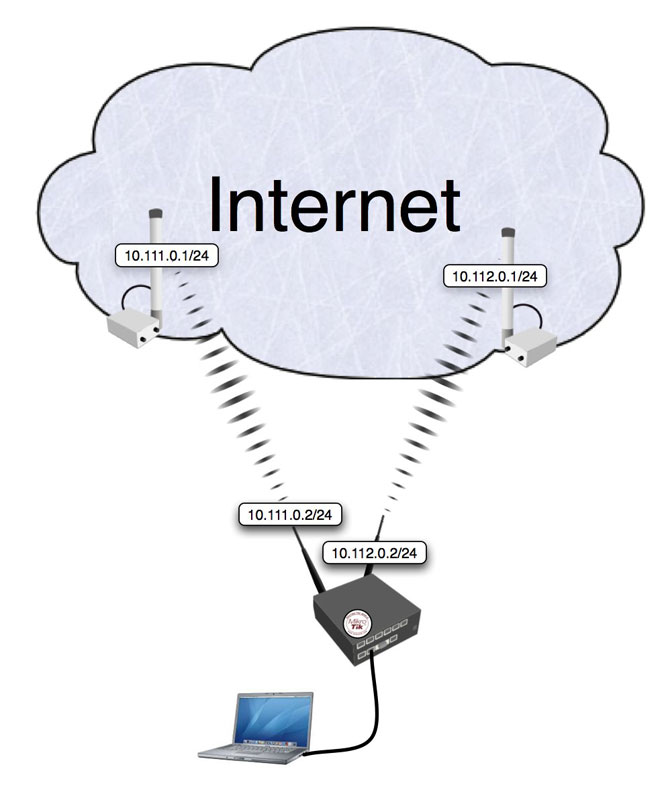

Si utilizas Mikrotik Hotspot para ISP es importante que tengas activado mensajes de alerta para clientes que han atrasado en sus pagos mensuales, primer sera cuando falte pocos dias para la suspensión del servicio y otro para cuando el servicio se ha suspendido completamente.

Si utilizas Mikrotik Hotspot para ISP es importante que tengas activado mensajes de alerta para clientes que han atrasado en sus pagos mensuales, primer sera cuando falte pocos dias para la suspensión del servicio y otro para cuando el servicio se ha suspendido completamente.